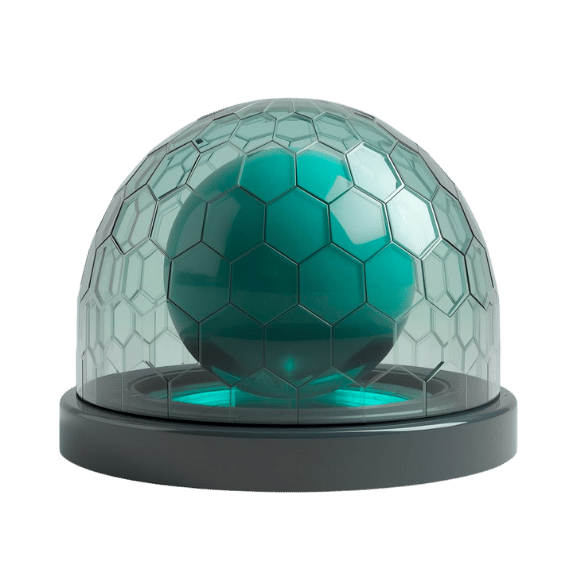

Thales Luna Network HSM

מפתחות ההצפנה הם אחד הנכסים הרגישים ביותר בארגון, והם עומדים בבסיס תהליכים קריטיים כמו PKI, TLS/SSL, חתימה דיגיטלית, Code Signing והצפנת מידע.

כאשר המפתחות נשמרים בשכבות תוכנה או במערכות כלליות, הם חשופים לגניבה, הרשאות יתר ותקיפות פנימיות.

Thales Luna Network HSM מספק שכבת הגנה חומרתית ייעודית למפתחות, עם ביצוע פעולות קריפטוגרפיות בתוך התקן מוקשח ועמיד לטמפרינג, כך שהמפתח לעולם אינו נחשף מחוץ ל-HSM.

כשהמפתח הוא הנכס הרגיש ביותר בארגון

מפתחות נשמרים בשכבות תוכנה

מפתחות נשמרים בשכבות תוכנה

כאשר מפתחות נשמרים בשרתים, בקבצים או באפליקציות, הם הופכים למטרה מרכזית עבור תוקפים.

תהליכים קריטיים דורשים בסיס אמון חומרתי

תהליכים קריטיים דורשים בסיס אמון חומרתי

PKI, TLS/SSL, Code Signing והצפנת מסדי נתונים מחייבים הגנה פיזית ולוגית על המפתח.

דרישות רגולציה מחמירות

דרישות רגולציה מחמירות

ארגונים פיננסיים, גופי תשתית וארגונים מפוקחים נדרשים להוכיח שליטה מלאה במחזור החיים של המפתחות.

ביצועים וזמינות

ביצועים וזמינות

HSM שאינו מותאם לעומסים עלול להפוך לצוואר בקבוק ולפגוע ברציפות השירות.

במציאות שבה יותר ויותר תהליכים קריטיים נשענים על הצפנה, המפתח עצמו הופך לנקודת האמון החשובה ביותר בארגון. הוא עומד מאחורי תשתיות PKI, חיבורי TLS, חתימות דיגיטליות, Code Signing והגנה על מידע רגיש, ולכן כל חולשה בניהול או באחסון שלו עלולה להשפיע על שכבות שלמות של אבטחה.

כאשר מפתחות נשמרים מחוץ לחומרה ייעודית, בתוך שרתים, מערכות הפעלה או יישומים, קשה יותר לצמצם חשיפה, להבטיח הפרדת תפקידים ולשמור על רמת בקרה שמתאימה לסביבות רגולטוריות ועתירות סיכון.

במקביל, ארגונים צריכים לא רק אבטחה חזקה יותר, אלא גם ביצועים, זמינות ויכולת לנהל תשתית קריפטוגרפית בקנה מידה ארגוני.

Thales Luna Network HSM נותן מענה בדיוק בנקודה הזו, באמצעות שכבת הגנה חומרתית ייעודית למפתחות ההצפנה. המפתחות נשמרים ומנוהלים בתוך חומרה מוקשחת, והפעולות הקריפטוגרפיות מתבצעות בסביבה מבוקרת שאינה חושפת אותם למערכות חיצוניות.

כך הארגון בונה בסיס אמון יציב יותר, מחזק את ההגנה על תהליכים קריטיים ותומך בדרישות אבטחה, תאימות והמשכיות לאורך זמן.

Thales Luna Network HSM – הגנה ושליטה מלאה על מחזור חיי המפתח

בארגונים רבים, ההצפנה כבר קיימת, אבל נקודת החולשה האמיתית נשארת מאחוריה: המפתחות עצמם. ברגע שמפתחות קריטיים נשמרים בסביבות שאינן ייעודיות, או מנוהלים בצורה מבוזרת בין מערכות, צוותי אבטחה ו-IT נדרשים להתמודד עם חוסר ודאות מתמשך:

- מי מחזיק גישה למפתחות

- איך מגנים עליהם

- מה יקרה אם אחד מהם ייחשף, יועתק או ינוצל שלא כראוי

הקושי גדל עוד יותר כשמדובר בתהליכים שאי אפשר להרשות לעצור: PKI, חיבורי TLS, חתימות דיגיטליות, Code Signing או הצפנת מסדי נתונים. כאן כבר לא מדובר רק באבטחה, אלא גם בזמינות, באמון וביכולת של הארגון להמשיך לעבוד בלי להכניס סיכון מיותר לתשתיות הקריטיות שלו.

Thales Luna Network HSM נועד לתת מענה בדיוק במקום הזה: ליצור שכבת אמון חומרתית שמבודדת את המפתחות מהמערכות הכלליות, מחזקת את השליטה על השימוש בהם, ותומכת בתהליכים קריפטוגרפיים קריטיים בצורה יציבה, מאובטחת וישימה יותר לאורך זמן.

שליטה מלאה על אבטחת מפתחות ומחזור חיי ההצפנה

Luna Network HSM שומר את המפתחות בתוך חומרה מוקשחת ומבצע את כל הפעולות הקריפטוגרפיות בתוכה, כך שהמפתח לעולם אינו יוצא מה-HSM.

הגישה הזו מספקת:

- בסיס אמון חומרתי ברור

- צמצום דרמטי של שטח התקיפה

- שליטה מלאה בגישה למפתחות

- שרידות, איזון עומסים וסקייל ארגוני

הפתרון מתאים לסביבות עתירות ביצועים ולארגונים שצריכים High Availability, חלוקה למחיצות ותמיכה בהיקפי PKI ו-TLS גבוהים.

שכבת אבטחה חומרתית לתהליכים קריפטוגרפיים קריטיים

אחסון והגנת מפתחות ברמת חומרה

שמירת מפתחות בתוך רכיב ייעודי עמיד לטמפרינג עם מנגנוני הגנה פיזיים ולוגיים.

Root of Trust לתשתיות קריטיות

בסיס אמון עבור PKI, TLS/SSL, Code Signing וחתימות דיגיטליות.

Crypto Partitioning

חלוקה למחיצות מבודדות ליישומים, לקוחות, יחידות עסקיות או סביבות שונות.

High Availability & Load Balancing

שרידות, Cluster ויכולת חלוקת עומסים לעבודה רציפה.

FIPS 140-3 Level 3

עמידה בתקני תאימות מחמירים לארגונים מפוקחים.

Cloud & Hybrid Integration

שליטה במפתחות גם בענן ובמודלים של BYOK / HYOK.

Root of Trust אחיד לכל המפתחות ולתשתית הקריפטוגרפית

Luna Network HSM משתלב בצורה טבעית עם:

- PKI Platforms

- Certificate Authorities

- Code Signing

- TLS / SSL Offloading

- Database Encryption

- Cloud KMS Integrations

- BYOK / HYOK

- CipherTrust Integration

- HSM as a Service Architectures

הפתרון משתלב כחלק מארכיטקטורת Zero Trust Crypto Infrastructure.

הגנה חומרתית שמייצרת בטחון, תאימות ויציבות

- צמצום חשיפת מפתחות קריטיים

- חיזוק PKI ו-TLS בקנה מידה ארגוני

- שיפור שרידות וזמינות שירותים קריפטוגרפיים

- עמידה ברגולציה ובביקורות

- תמיכה בארכיטקטורות Hybrid ו-Cloud

- חלוקה מאובטחת בין יישומים ויחידות עסקיות

השילוב בין חומרה מוקשחת, ביצועים גבוהים וניהול מחיצות יוצר בסיס אמון קריטי שמחזיק לאורך זמן.

יישומים מעשיים להגנה על מידע רגיש, הצפנה, ניהול מפתחות ועמידה ברגולציה, בסביבות מודרניות

- PKI ותשתיות תעודות דיגיטליות

- TLS / SSL עבור עומסי תעבורה גבוהים

- Code Signing

- חתימות דיגיטליות למסמכים

- הצפנת מסדי נתונים

- הגנה על מפתחות Master Keys

- BYOK / HYOK בענן

- אינטגרציה עם CipherTrust

פתרון מדויק לארגונים עם דרישות אמון, רגולציה וביצועים

הפתרון מתאים במיוחד לארגונים שמנהלים מפתחות קריטיים, מפעילים PKI או נדרשים לבסיס אמון חומרתי כחלק מארכיטקטורת ההצפנה.

- גופים פיננסיים

- בריאות וממשל

- תשתיות קריטיות

- ארגונים עם PKI או TLS בהיקפים גבוהים

- צוותי Security Architecture

- Cloud Security ו-Crypto Teams

- ארגונים תחת רגולציה מחמירה

Building a future we can all trust

בסיס אמון עולמי להגנת מידע, מפתחות וזהויות

Thales היא אחת היצרניות המובילות בעולם בתחום HSM, Root of Trust, Key Management ו-Data Security, עם פריסה רחבה בארגוני Enterprise, פיננסים, ממשל ותשתיות קריטיות ברמה גלובלית.

Messagenet יוצרת חיבור בין ארגונים

לטכנולוגיות אבטחת המידע המתקדמות בעולם.

Messagenet מביאה מומחיות מעשית בהצפנה, HSM וניהול מפתחות עם גישה שמחברת בין רגולציה, ארכיטקטורה ותפעול.

בפרויקטי HSM אנו מתמקדים ב:

- אפיון Use Cases

- בחירת מודל HSM מתאים

- תכנון מחיצות ושרידות

- מדיניות Key Lifecycle

- חיבור ל-PKI, TLS ו-Code Signing

- שילוב עם CipherTrust וענן

המטרה אינה רק להוסיף HSM, אלא לבנות Crypto Architecture שמחזיקה לאורך זמן.

שותפות ואמון

אבטחה

טכנולוגיה

צמיחה

בסיס אמון חומרתי שמגן על המפתחות הקריטיים של הארגון

Thales Luna Network HSM מסייע לארגון לחזק את השליטה על מפתחות ההצפנה והתהליכים הקריפטוגרפיים הקריטיים שמבוססים עליהם. במקום לנהל מפתחות רגישים בסביבות כלליות, הארגון מקבל שכבת הגנה חומרתית ייעודית שמצמצמת חשיפה, מחזקת את בסיס האמון של מערכות כמו PKI, TLS, חתימה דיגיטלית ו-Code Signing, ותומכת בעמידה בדרישות רגולציה וביקורת בלי לפגוע ברציפות התפעולית.

נשמח לבחון יחד את סביבת ההצפנה, ה-PKI והתשתיות שלכם, להגדיר Use Cases מדויקים, ולבנות מודל HSM נכון שיחזק את ההגנה על המפתחות, ישפר זמינות ושרידות, וייצר שליטה אמיתית על אחת השכבות הרגישות ביותר בארגון.