הסוגיה האמיתית אינה BYOD אלא עומק השליטה

האתגר האמיתי אינו מי הבעלים של המכשיר, אלא מי שולט במערכת ההפעלה, באפליקציות ובנתונים, ואילו בקרות טכנולוגיות אפשר באמת לאכוף עליו.

מנקודת המבט של IT, הדיון על מובייל עבר שינוי מהותי. השאלה כבר אינה האם העובד משתמש בטלפון אישי או במכשיר שהונפק על ידי הארגון, אלא עד כמה ניתן להחיל עליו שכבות שליטה אמיתיות.

בעולם שבו יותר מ־80% מהארגונים מפעילים מודל כלשהו של BYOD , ההבדל בין מודלים אינו בבעלות על המכשיר אלא ביכולת לנהל Device Trust, זהות, בריאות מכשיר, הפרדת מידע ואכיפת מדיניות.

במכשיר אישי, מערכת המידע נדרשת לפעול בסביבה שהיא אינה שולטת בה באמת. מערכת ההפעלה מתעדכנת לפי החלטת המשתמש, אפליקציות פרטיות מותקנות ללא בקרה, ולעיתים קיימות הרשאות מוגזמות לאפליקציות צד שלישי.

לעומת זאת, במכשיר ארגוני אפשר להחיל רצף שלם של בקרות החל מה־boot posture ועד רמת האפליקציה והנתון.

מה באמת ניתן ליישם על BYOD

שליטה ברמת אפליקציה, זהות ונתונים ולא ברמת המכשיר כולו

המודל הטכנולוגי הנכון ל־BYOD אינו Full Device Control אלא App and Data Centric Security.

בפועל, על מכשירים פרטיים נכון יותר להחיל:

- MAM לניהול אפליקציות ארגוניות בלבד

- Containerization להפרדה בין מידע אישי לארגוני

- Conditional Access לפי מצב מכשיר

- הצפנת מידע ברמת אפליקציה

- מניעת copy/paste, screenshot ושיתוף בין אפליקציות

- Remote wipe לפרופיל הארגוני בלבד

- Session controls דרך Browser isolation

- Device posture checks לפני גישה

זו גם היית המגמה הבולטת ב־2025, שבה Zero Trust משתלב ישירות ב־UEM ו־MAM כדי לאפשר אבטחה גם כשאין שליטה מלאה במכשיר.

הגישה הזו מגנה על המידע, אך אינה באמת מגנה על ה־OS כולו.

מה ניתן לעשות רק במכשירים ארגוניים

כאן ה־IT מקבל שליטה מלאה על וקטור התקיפה

כאשר הארגון מחזיק במכשיר, עומק ההגנה משתנה דרמטית.

במכשירים ארגוניים ניתן ליישם:

- Full MDM/UEM

- חסימת App Stores לא מאושרים

- Mobile Threat Defense Agent

- אנטי Malware למובייל

- Root/Jailbreak detection

- DNS protection

- VPN per app

- eSIM governance

- Patch enforcement

- Device certificates

- Full remote wipe

- Kiosk או COPE mode

- geofencing ו־location policies

המשמעות הארכיטקטונית היא שהמכשיר הופך להיות Managed Endpoint לכל דבר, בדומה ללפטופ ארגוני.

מגמות השוק מצביעות על כך שיותר ארגונים בוחנים מעבר למודלים של COPE ו־Corporate-owned personally enabled, בעיקר בסקטורים רגישים.

המורכבות האמיתית היא Data Security ולא Device Security

BYOD כושל כשמנסים לנהל חומרה במקום מידע

אחת הטעויות הנפוצות של IT היא להתמקד בשאלה “מי הבעלים של הטלפון”.

הנושא המהותי יותר הוא איפה נמצא המידע הארגוני ואיך הוא נע.

גם ב־BYOD וגם במכשיר ארגוני, ההגנה האמיתית חייבת להתחבר ל:

- IAM

- MFA

- PAM

- DLP

- Secure Browser

- MFT

- Data Classification

- Conditional access

- session risk

- cloud app governance

אם הנתונים נגישים דרך SaaS, Teams, דפדפן או אפליקציית AI, הדיון עובר ממכשיר ל־Data Control Plane.

זו בדיוק הסיבה שמומחים מדברים היום על מעבר מ־Device Centric ל־Identity and Data Centric Mobile Security.

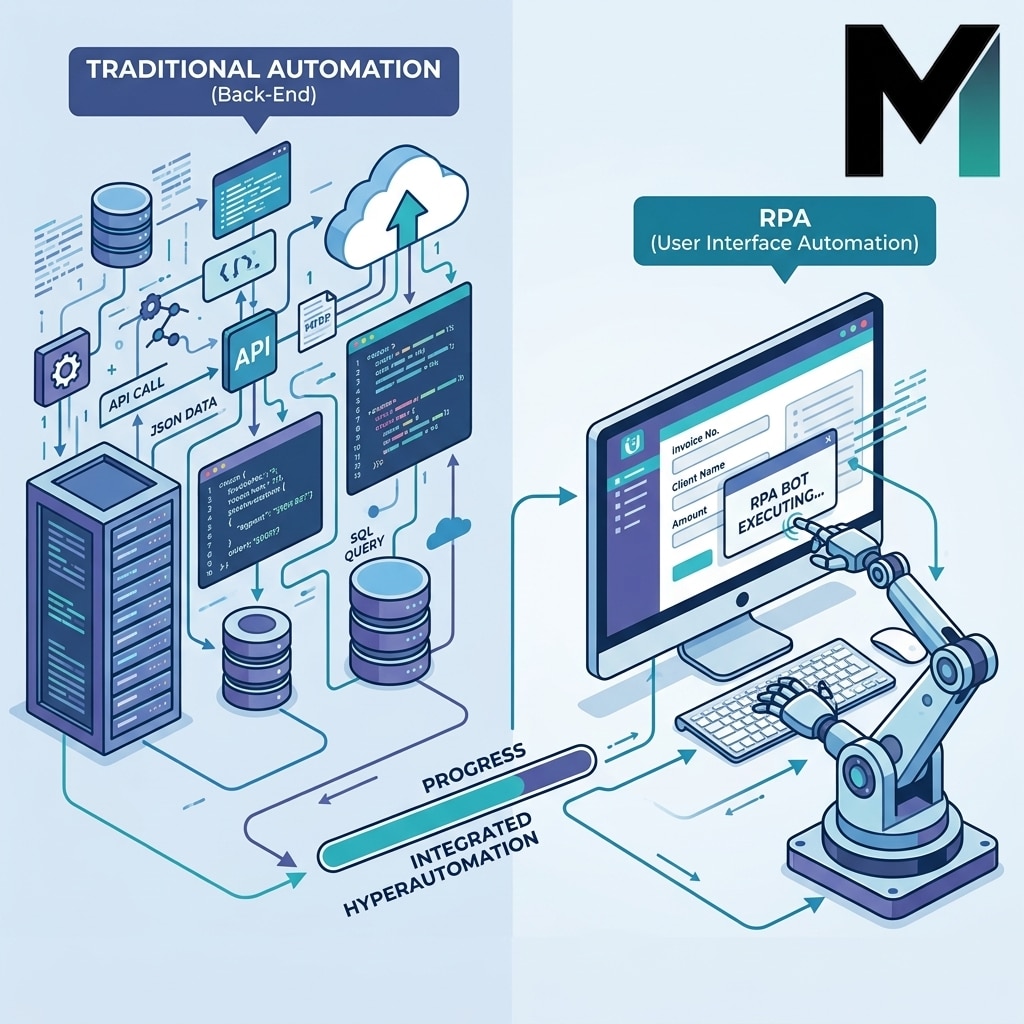

חוות הדעת הטכנולוגית של Messagenet

לא לחזור אחורה, אלא לבחור מודל לפי רמת הסיכון

מהזווית שלנו, אין כאן תשובה בינארית.

ארגונים עם מידע רגיש, בכירים, צוותי הנהלה, גישה ל־M&A, מערכות פיננסיות, בריאות או מערכות ביטחוניות,

צריכים לשקול ברצינות מעבר למכשירים ארגוניים מנוהלים או COPE.

לעומת זאת, בארגונים עם workforce רחב, שיתופי SaaS וצרכי mobility גבוהים, BYOD עדיין תקף, אך רק אם הוא נשען על:

Zero Trust

MAM

containerization

Identity controls

device trust

training

DLP

session restrictions

כלומר, BYOD אינו מודל משתמשים אלא מודל אבטחת מידע וארכיטקטורת Endpoint.

Mobile Security הוא חלק מאסטרטגיית Endpoint רחבה

ב־Messagenet אנחנו בוחנים את סוגיית המובייל כחלק ממכלול של Endpoint, זהויות, מידע, רגולציה ועבודה היברידית. הערך שלנו הוא לא בהמלצה עקרונית “כן או לא BYOD”, אלא בתכנון מודל טכנולוגי נכון: מה נכון להחיל על מכשיר אישי, מה דורש מכשיר ארגוני, ואיך מחברים את זה ל־IAM, DLP, MFT, Data Protection ו־Zero Trust.

כך מתקבלת ארכיטקטורה שמאזנת בין פרטיות משתמש, גמישות עסקית ורמת הגנה אמיתית.

כשהטלפון הופך לתחנת קצה אסטרטגית

ההחלטה על BYOD היא החלטת ארכיטקטורה, לא נוחות

הטלפון הנייד כבר אינו “מכשיר תקשורת”, אלא שכבת גישה מלאה לזהויות, מידע, תהליכים ו־SaaS. לכן ההחלטה בין BYOD למכשיר ארגוני חייבת להתקבל דרך הפריזמה של IT ו־Security Architecture.

המודל הנכון אינו זה שמספק הכי הרבה נוחות, אלא זה שמאפשר את רמת האכיפה, הנראות והגנת המידע המתאימה לרמת הסיכון של הארגון.

אם אתם בוחנים מחדש את אסטרטגיית המובייל בארגון,

נשמח לסייע במיפוי רמות השליטה, בבחירת מודל BYOD, COPE או Corporate Device, ובבניית ארכיטקטורת Mobile Security שמחזיקה לאורך זמן.