השאלה הקלאסית: האם SSH ו־SFTP זה אותו דבר

לא בדיוק, אבל הם קשורים עמוק אחד לשני – FTP, SSH ו־SFTP נשמעים דומים, אבל ההבדלים ביניהם קריטיים לאבטחה. הבחירה בפרוטוקול הנכון משפיעה על הצפנה, Audit, אינטגרציה ועמידה ברגולציה.

זו אחת השאלות הנפוצות ביותר בעולם תנועת הקבצים, והמאמרים הישנים באתר צדקו כשהעלו אותה. SSH ו־SFTP אינם אותו דבר, אבל SFTP נשען על SSH.

SSH הוא פרוטוקול מאובטח ל־remote access, ניהול מערכות והרצת פקודות בצורה מוצפנת. SFTP הוא פרוטוקול להעברת קבצים שרץ מעל SSH, ולכן הוא נהנה מאותה מעטפת הצפנה, אימות משתמשים, מפתחות וגישה מאובטחת.

במילים פשוטות:

SSH הוא הערוץ המאובטח

SFTP הוא שירות העברת הקבצים שפועל עליו

ההבחנה הזו חשובה מאוד בתכנון ארכיטקטורה, firewall policies, bastion hosts ו־Zero Trust access.

האם SFTP באמת מוצפן

כן, אבל חשוב להבין מה בדיוק מוצפן

המאמר הישן על “האם קבצי SFTP מוצפנים” נגע בנקודה חשובה.

התשובה היא כן, התעבורה עצמה מוצפנת מקצה לקצה בזמן ההעברה.

SFTP מצפין:

- username וסיסמה

- SSH keys

- file payload

- metadata של ההעברה

- commands

- acknowledgments

המשמעות היא שגם אם מישהו מאזין לתעבורה, הוא לא יכול לראות את תוכן הקובץ או את פרטי ההזדהות.

אבל כאן חשוב לעדכן ל־2026:

הצפנה בתעבורה היא רק שכבה אחת.

הארגון צריך גם:

- encryption at rest

- integrity validation

- DLP

- audit

- retention

- non repudiation

כלומר, SFTP מוצפן, אבל זה לא אומר שהתהליך כולו מאובטח ברמה ארגונית.

האם FTP מאובטח

ברוב המקרים, התשובה היא לא

זו הייתה אחת השאלות החזקות ב־SEO של האתר,

וגם היום התשובה ברורה: FTP לבדו אינו נחשב מאובטח.

FTP מעביר credentials ו־file payload ב־plaintext, ולכן כל גורם שמסוגל להאזין לתעבורה יכול לחשוף:

- usernames

- passwords

- file content

- paths

- commands

FTP עדיין קיים בסביבות legacy, OT, ציוד תעשייתי, מדפסות, מכונות CNC ומערכות ישנות, אבל כמעט בכל תרחיש מודרני הוא דורש שכבת הגנה נוספת כמו VPN, TLS wrapping או מעבר ל־FTPS / SFTP.

מתי נכון להשתמש ב־SFTP

ברירת המחדל לרוב תהליכי האינטגרציה

ברוב הארגונים, SFTP הוא ברירת המחדל הטבעית עבור:

- ספקים

- בנקים

- data exports

- BI reports

- DR replication

- cloud integrations

- EDI

- קבצים רפואיים

- דוחות פיננסיים

- CAD distribution

היתרון שלו הוא שילוב של:

הצפנה חזקה

ערוץ יחיד

key authentication

אוטומציה נוחה

jump host support

Zero Trust friendly

לכן הוא נשאר הפרוטוקול הדומיננטי גם היום.

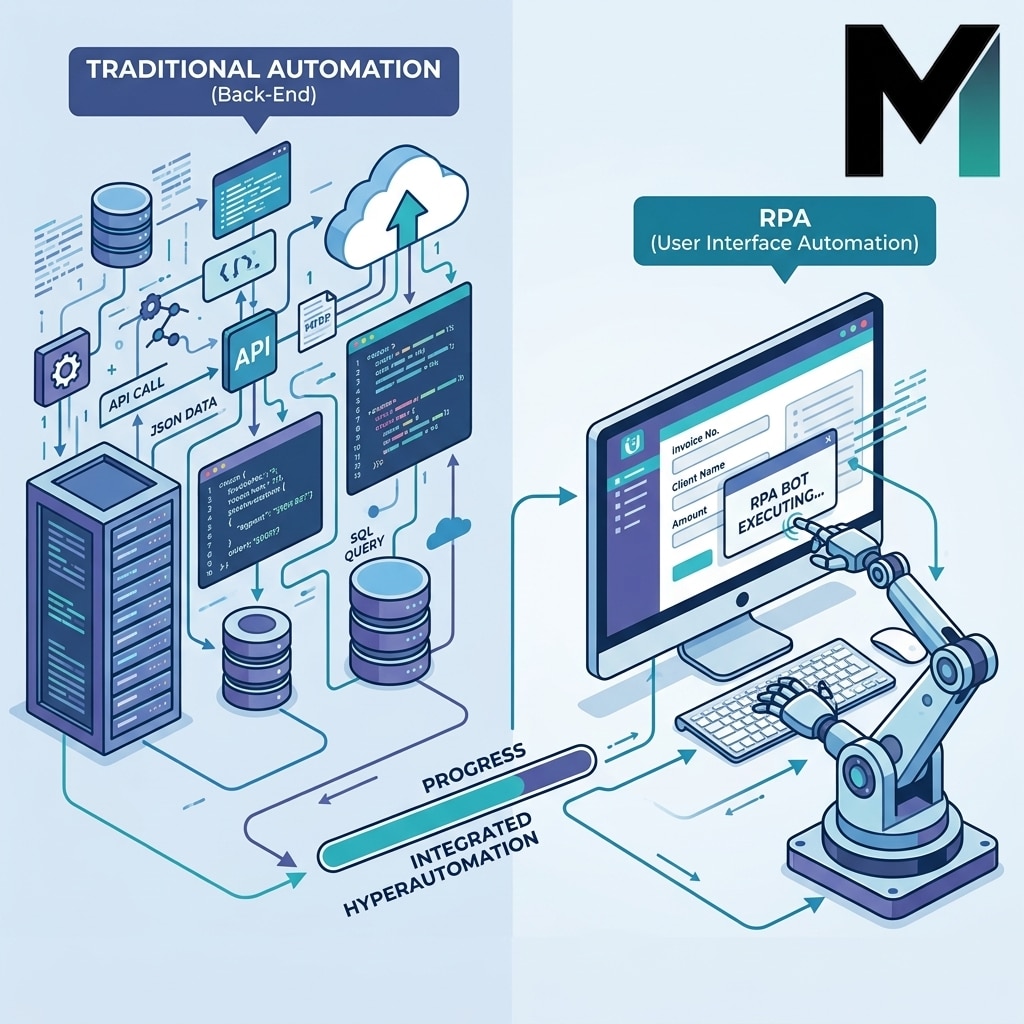

אבל ב־2026 פרוטוקול לבדו כבר לא מספיק

הארגון צריך Managed File Transfer ולא רק שרת SFTP

זו הנקודה החשובה ביותר שהמאמר המאוחד חייב להוביל אליה.

הכאב האמיתי של ארגונים כבר אינו רק הצפנת הערוץ, אלא:

- approvals

- retry

- alerting

- DLP

- workflow

- SLA

- scheduling

- reporting

- audit trail

- compliance

- revocation

- secure external collaboration

לכן יותר ויותר ארגונים עוברים מ־SFTP server ל־GoAnywhere MFT של Fortra, שבו SFTP נשאר ערוץ ההעברה, אבל מסביבו נבנית שכבת governance מלאה.

איך נכון לחשוב על FTP, SSH ו־SFTP היום

פחות פרוטוקול, יותר ארכיטקטורה

ההבדלים בין FTP, SSH ו־SFTP עדיין חשובים, אבל הערך האמיתי לארגון כבר לא נמדד רק בפרוטוקול.

השאלה הנכונה היא:

איך הקובץ עובר

מי מאשר

איך נשמר audit

איך מתבצע retry

איך מופעל DLP

איך נשמרת רגולציה

איך משחזרים כשל

איך מגנים על data in motion

כאן בדיוק מתחיל ההבדל בין שרת קבצים מאובטח לבין Secure Data Movement Architecture.

כשהקובץ קריטי, גם הפרוטוקול חייב להיות חלק ממדיניות

הדרך להפוך העברת קבצים לתהליך מבוקר

FTP, SSH ו־SFTP ימשיכו להיות איתנו עוד שנים רבות, אבל בארגון מודרני הם חייבים להיות חלק מ־workflow מאובטח, מנוהל ומתועד.

אם אתם בוחנים מעבר מ־FTP או שרת SFTP בסיסי ל־Managed File Transfer עם GoAnywhere,

נשמח לעזור למפות את תהליכי ההעברה ולבנות את הארכיטקטורה הנכונה.