MFT הוא כבר לא רק מנגנון העברת קבצים – Best Practices לניצול מלא של יכולות ה־MFT

העברת קבצים כבר מזמן אינה רק SFTP, אלא שכבת תהליך קריטית בארגון. המסמך הרשמי של מערך הסייבר מחדד איך נכון לבנות ארכיטקטורת MFT מאובטחת, סקלבילית ועמידה.

MFT שכבת תהליך עסקית ואבטחתית קריטית

בארגונים מודרניים, קבצים כבר לא “רק עוברים”.

הם נעים בין מערכות ליבה, ספקים, לקוחות, ענן, מערכות גיבוי, ממשקים פיננסיים, מערכות HR, ספקי בריאות וגופים רגולטוריים.

לכן סביבת Managed File Transfer (MFT) הפכה לשכבה קריטית שמחייבת תכנון מדויק של:

- אבטחה

- זמינות

- אימות משתמשים

- מידור

- ניטור

- Audit

- מניעת דלף

- שחזור

המסמך הרשמי של מערך הסייבר הלאומי מדגיש בדיוק את הנקודה הזו ומציג מתודולוגיית Best Practices רחבה לאבטחת MFT.

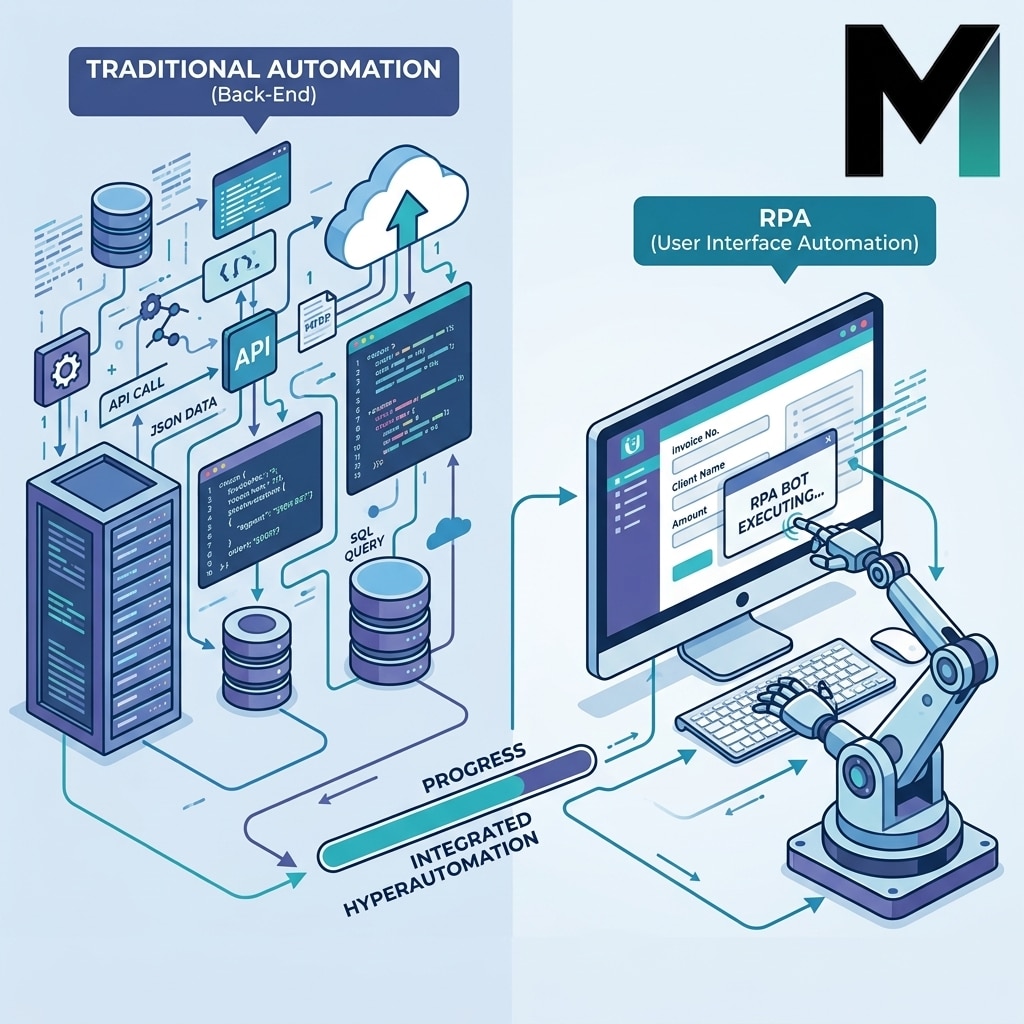

הארכיטקטורה הנכונה מתחילה בהפרדה

Frontend, Backend ו־DMZ הם לא nice to have

אחד הדגשים החשובים במסמך הוא הפרדה ברורה בין PEP קדמי ל־PEP אחורי, עם שכבת DMZ, WAF, IPS ושרתים ייעודיים.

המטרה ברורה:

- צמצום משטח תקיפה

- הפרדה בין הכנסת קבצים להוצאת קבצים

- צמצום lateral movement

- הקטנת סיכון לדליפת מידע

- בידוד קבצים עד לאימות מלא

זה בדיוק המקום שבו פתרונות כמו MFT מאפשרים ליישם ארכיטקטורה מודרנית עם workflows, gateways, agents ו־segmentation מתקדם.

אבטחת מידע אינה מסתיימת בהצפנה

DLP, Sanitization ו־MFA חייבים להיות חלק מהתהליך

המסמך מדגיש שהעברה מאובטחת אינה רק TLS.

כדי להגן באמת על הארגון יש לשלב:

- MFA

- Adaptive Authentication

- mutual TLS

- DLP לפני שליחה

- Data Sanitization / CDR לקבצים נכנסים

- quota

- threshold

- הרשאות Need to Know

- Risk Adaptive Access

- SIEM

במילים אחרות:

MFT הוא control plane של תנועת המידע הארגונית

ולא רק “שרת להעברת קבצים”.

האיום הגדול ביותר היום הוא דווקא Shadow IT

כשמשתמשים ב־Drive, Dropbox או FTP עצמאי

אחת הנקודות החשובות במסמך היא ההתייחסות ל־Shadow IT כגורם סיכון מהותי.

כאשר יחידות עסקיות בוחרות בפתרונות שיתוף עצמאיים:

- Google Drive

- Dropbox

- OneDrive links

- FTP servers

- שיתוף דרך מייל

הארגון מאבד:

- audit

- lifecycle

- DLP

- non-repudiation

- retention

- control

וזה בדיוק הפער ש־MFT ארגוני נועד לפתור.

מהמסמך הרשמי מערך הסייבר הלאומי ליישום אמיתי ויעיל של MFT בארגון

כך מחברים Best Practices לפתרון ישים

הערך האמיתי של המסמך הוא לא רק ברשימת 73 ההמלצות, אלא בדרך שבה הוא מתרגם אותן ליישום:

- segregation

- least privilege

- MFA

- DRM

- DLP

- SIEM

- supply chain controls

- patching

- audit

- cryptography

- HSM / KMS

- file sanitization

ב־Messagenet אנחנו עוזרים לארגונים לקחת את ה־Best Practices האלה ולהפוך אותם לארכיטקטורת Secure Data Movement מלאה, עם שילוב של:

- GoAnywhere MFT

- FileCatalyst

- FileCloud

- ODIX CDR

- DLP

- DRM

כך שכל זרימת מידע מקבלת בקרה לפי רמת הסיכון, סוג הקובץ, היעד והרגולציה.

להעמקה: הורדת המסמך הרשמי של מערך הסייבר ליישום MFT

המלצות ה־MFT של מערך הסייבר הלאומי

למי שרוצה להעמיק במתודולוגיה הרשמית, מומלץ להוסיף בסוף המאמר בלוק הורדה:

להורדת מסמך ההמלצות בנושא MFT מאתר מערך הסייבר הלאומי

איך בונים סביבת MFT שתהיה נכונה גם לשנים קדימה?

נשמח לסייע במיפוי תהליכי ההעברה, בחירת הארכיטקטורה הנכונה, שילוב DLP ו־Sanitization, והטמעה של GoAnywhere או פתרון MFT מותאם לארגון שלכם.